警察庁データから見るランサムウェア被害の現状と復旧コスト【警察庁サイバー脅威レポート2025・第1回】

2025年3月、警察庁は「令和7年におけるサイバー空間をめぐる脅威の情勢等について」を公表しました。本資料は、国内のサイバー脅威の実態を公式データに基づいて整理した一次情報であり、今年も注目すべき内容が数多く含まれています。※1

本コラムでは、この資料の内容を3回に分けて解説します。今回はその第一弾として、ランサムウェアに焦点を当てます。

ランサムウェアの被害は依然として高水準で推移しており、見過ごすことのできない重要な脅威となっています。被害件数の動向に加え、復旧に要するコストや攻撃手口の変化など、本コラムでは警察庁の資料をもとに、企業が把握しておくべきランサムウェアの実態を読み解きます。

2025年のランサムウェア被害件数と業種別・規模別傾向

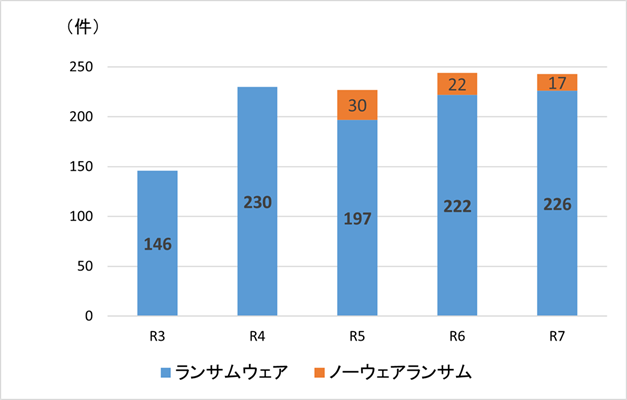

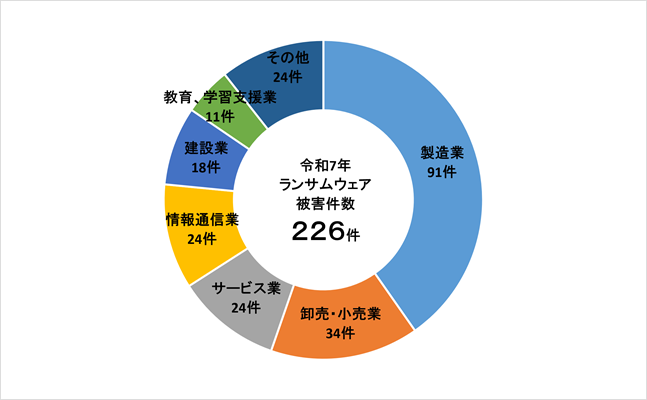

警察庁のレポートによると、令和7年(2025年1月~12月)のランサムウェア被害報告件数は226件、さらにノーウェアランサム(非暗号型ランサム)被害報告件数は17件でした。前年から大きな増減は見られませんでしたが、依然として高い水準で推移しています。

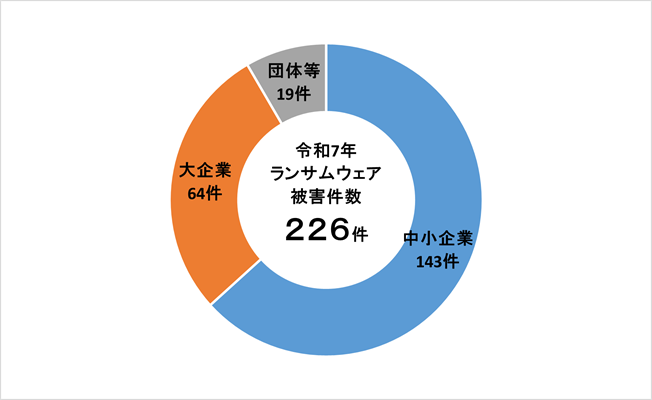

被害企業の規模別に見ると、中小企業が全体の6割以上を占めています。「ランサムウェアの標的になるのは大企業だけ」というイメージを持つ方もいるかもしれませんが、実態は逆で、中小企業はセキュリティ体制が手薄になりやすく、むしろ攻撃者から見て「侵入しやすい標的」として狙われています。

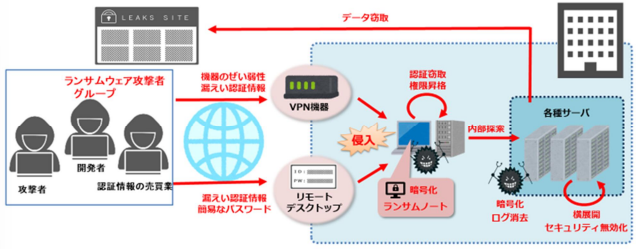

ランサム攻撃による侵入から暗号化までの流れ

ランサムウェアとは、端末やサーバに保存されているデータを暗号化して使用不能にし、復号の対価として金銭や暗号資産を要求する不正プログラムです。近年は「二重恐喝」と呼ばれる手口が主流になっています。これはデータを暗号化するだけでなく、事前にデータを窃取した上で「対価を支払わなければデータを公開する」と脅迫するものです。実際に、個人情報等がダークウェブ上のリークサイトに掲載される事例が多数確認されています。

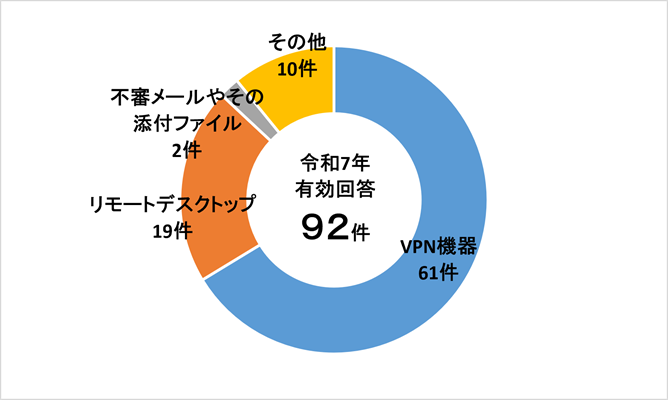

攻撃の侵入経路として最も多いのはVPN機器で、被害組織へのアンケートでは6割以上を占めています。攻撃者は未修正の脆弱性、漏えいした認証情報、簡易なパスワードや設定不備などを悪用してネットワークに侵入し、内部を探索しながら管理者権限を奪取します。そして重要データを外部に送信後、ランサムウェアでデータを暗号化します。バックアップも同時に暗号化されるケースが多く、復旧を妨害する意図が見てとれます。

また、近年は「RaaS(Ransomware as a Service)」と呼ばれるビジネスモデルが普及しています。ランサムウェアの開発・運営グループが、攻撃の実行者に必要なツールや環境を提供し、身代金の一部を受け取る仕組みです。これにより、高度な技術を持たない攻撃者でもランサムウェア攻撃を実行できるようになり、攻撃者の裾野が大きく広がっています。

感染後の復旧期間と復旧コスト

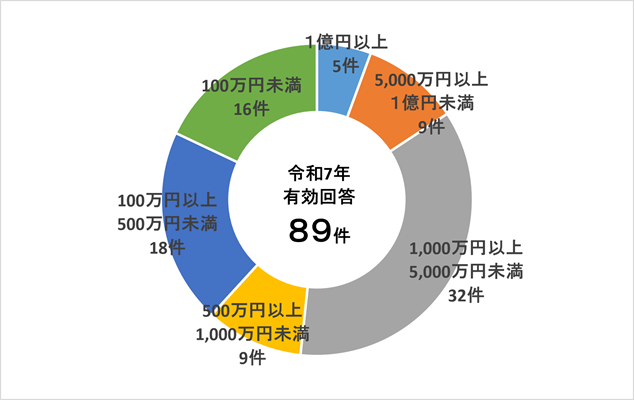

被害企業へのアンケート結果によると、復旧に総額1,000万円以上を要した組織の割合は全体の5割を超えています。調査費用と復旧費用が高額化する傾向は前年に引き続いており、ランサムウェア被害が企業の経営に与えるダメージの大きさを改めて示しています。

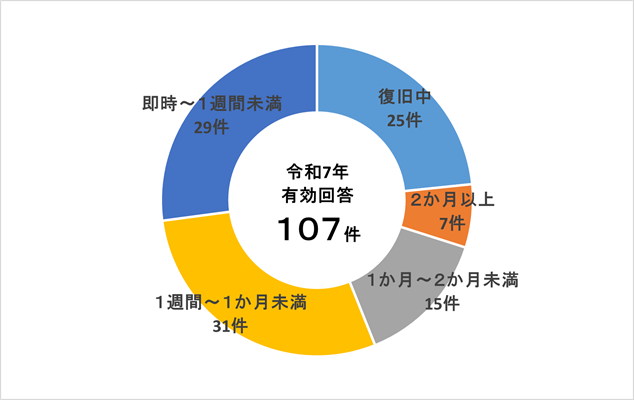

また、復旧期間についても、1か月未満で復旧できた組織の割合は全体の5割強にとどまっています。復旧までの間、業務が停止または制限される状態が続き、取引先への影響、売上の損失、従業員の混乱など、企業にとって大きなダメージとなります。

2025年9月、大手飲料メーカーであるアサヒグループホールディングス株式会社は、ランサムウェア攻撃によるシステム障害の発生を公表しました。その後、2026年2月には調査の結果、約11万5,000件に及ぶ個人情報の漏えいが確認されたことを明らかにしています。※2

本件は、RaaS型ランサムウェア攻撃グループ「Qillin(キリン)」によるもので、侵入経路はネットワーク機器を経由したものでした。これを受けて同社は、再発防止策としてリモートアクセスVPN装置の全面廃止および通信経路の再構築を挙げています。

また、同社担当者は当初、復旧までの期間を1〜2週間程度と見込んでいたものの、実際には完全復旧までに約4か月を要しました。本事案は、製品の受注・出荷停止が長期化したことによる事業上の損失に加え、個人情報流出による信用低下という側面においても、企業活動に深刻な影響を及ぼしました。サイバー攻撃が事業継続と企業価値の双方に重大なリスクをもたらすことを改めて示す事例といえます。※3

ランサムウェア対策として企業が取り組むべきこと

警察庁資料では、ランサムウェア攻撃への備えとして以下の対策が挙げられています。

- ソフトウェアの迅速な更新(特にVPN機器等)

- パスワードの適切な管理と多要素認証の導入

- アクセス権限の適切な設定と見直し

- オフラインバックアップの実施

- ログの適切な取得と管理

- サイバー攻撃を想定した業務継続計画(BCP)の策定と訓練

- 警察や関係機関との連携体制の構築

これらは「基本的なセキュリティ対策」として知られているものばかりです。しかし、被害が後を絶たないという事実は、それらが確実に実施されていない組織がまだ多いことを意味しています。

ランサムウェアの次にくる脅威

ランサムウェアの脅威は、今後さらに深刻化する可能性があります。トレンドマイクロの脅威予測レポートによると、2026年にはランサムウェア攻撃グループがAIエージェントを活用し、偵察から侵入、ランサムウェアの実行まで攻撃ライフサイクルを自律的に担えるようになると予想しています。また、AI駆動のRaaSの普及により、技術的知識が不足していても高度なランサムウェア攻撃を実行できるようになり、従来のランサム攻撃グループに依存しなくても独立してランサムウェア運用を行う流れが強まるとみています。※4

次回のコラムでは、警察庁レポートが明らかにした生成AIを悪用したサイバー攻撃の実態を解説します。ランサムウェアとも深く結びつくこの新たな脅威について、具体的な事例をもとにご紹介します。

ランサムウェア攻撃の主軸は暗号化から情報窃取へ

トレンドマイクロのレポートによれば、今後のランサムウェア攻撃は、従来のような暗号化による業務妨害から、データ窃取を主軸とする手法へとシフトしていくと指摘されています。

その背景には、やはりAIの存在があります。攻撃者は窃取したデータをAI分析することで、被害企業にとって重要な資産を特定し、より効果的に標的を絞った攻撃が可能になります。その結果、機密情報や独自情報の流出によって、従来以上に深刻な損害を与えるリスクが高まるとしています。

多くの企業では、ランサムウェア対策として脆弱性対策や多要素認証、EDRの導入が進められています。しかしながら、侵入を100%防ぐことは現実的に困難であり、EDRの検知をすり抜けて被害に至る事例も数多く報告されています。また、万が一被害を受けた場合、バックアップによる復旧は有効な手段ではあるものの、情報窃取を防ぐことはできず、十分な対策とはいえません。情報窃取への対抗には、データ自体を保護する仕組み、すなわち暗号化が不可欠となります。

IPA(情報処理推進機構)の「事業継続を脅かす新たなランサムウェア攻撃について」においても、情報窃取およびリークへの対策として「IRM(Information Rights Management)等の情報漏えい対策」が例示されています。※5

弊社のIRMソリューション「DataClasys(データクレシス)」は、データそのものを暗号化することで、万が一情報が持ち出された場合でも内容の不正利用を防ぎ、ランサムウェアによる情報窃取から企業の情報資産を強固に保護します。詳細につきましては、下記よりお問い合わせください。

カタログ・資料ダウンロードはこちら

参考

※1 令和7年におけるサイバー空間をめぐる脅威の情勢等について | 警察庁サイバー警察局 2026年3月

※2 サイバー攻撃被害の再発防止策とガバナンス体制の強化について | アサヒグループホールディングス株式会社 2026年2月18日

※3 ランサムウェア被害相次ぐ 攻撃受けた企業担当者「1~2週間で何とかなると思っていたが…」バックアップの重要性伝える | TBS NEWS DIG 2026年2月12日

※4 2026年の法人セキュリティ脅威予測レポートの概要を解説~サイバーリスクの震源地「AI」の今後を知る | トレンドマイクロ株式会社 2025年12月25日

※5 事業継続を脅かす新たなランサムウェア攻撃について | 独立行政法人情報処理推進機構セキュリティセンター 2020年8月20日

![ファイル暗号化DataClasys [データクレシス]](/wp-content/uploads/DataClasys_logo.png)