PCI DSS v4.0リリース 新要件3.5.1.2でディスク暗号化不可に 対応可能な方法とは

2022年3月31日、国際的なクレジット産業向けのデータセキュリティ基準PCI DSSに関する最新のメジャーバージョンであるPCI DSS v4.0がリリースされました。PCI DSS v3.0がリリースされたのが2013年11月なので、約8年ぶりのメジャーバージョンアップとなります。

PCI DSS v4.0ではv3.2.1から新たに64の要求事項が加わり、12の要件に基づく約460の要求事項から構成されています。

PCI DSSとは

PCI DSSとは、Payment Card Industry Data Security Standardの略で、カード情報を取り扱うすべての事業者に対して、データを安全に取り扱うために策定されたセキュリティの国際基準です。2004年12月に国際ブランド5社(VISA、Mastercard、JCB、American Express、Discover)の共同で策定されました。現在は上記5社が共同で設立したPCI SSCという協議会によって運用、管理されています。

2018年6月1日に施行された割賦販売法の一部を改正する法律(改正割賦販売法)では、クレジットカードを取り扱う加盟店において、クレジットカード番号等の適切な管理及び不正利用の防止が義務付けられました。「クレジットカード・セキュリティガイドライン」は割賦販売法に規定するセキュリティ対策義務の実務上の指針と位置付けられるものですが、このガイドライン上では実際の対応策として「カード情報の非保持化」もしくは「PCI DSSへの準拠」が記載されています。※1

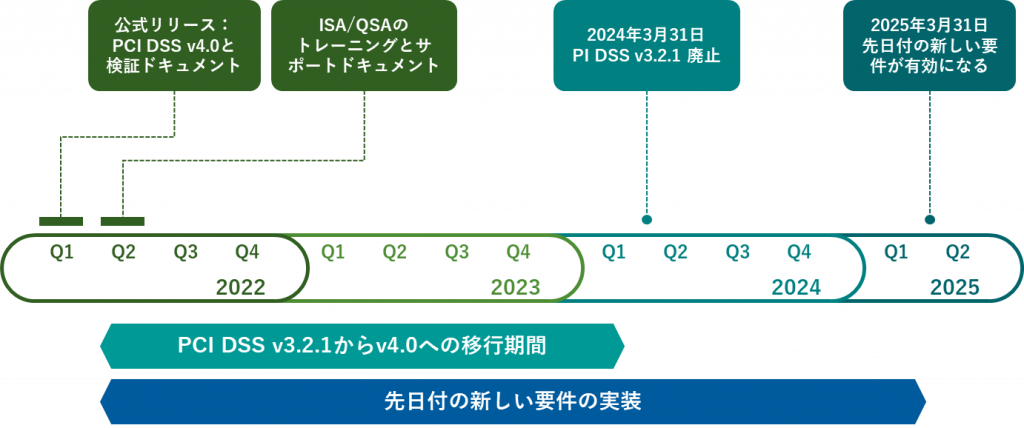

PCI DSS v4.0 実装スケジュール

PCI DSS v4.0が公式にリリースされたのは2022年3月31日です。前バージョンであるPCI DSS v3.2.1の有効期間は2024年3月31日で、それまでは移行期間としてv3.2.1とv4.0のどちらでも準拠が可能です。また、技術的な問題などから対応に負荷がかかる一部の新要件については「ベストプラクティス要件」として、2025年3月31日まで準拠が猶予されます。

PCI DSS v4.0の12要件(v3.2.1との比較)

| PCI DSS v3.2.1 |

| 安全なネットワークとシステムの構築と維持 |

| 要件1:カード会員データを保護するために、ファイアウォールをインストールして構成を維持する |

| 要件2:システムパスワードおよび他のセキュリティパラメータにベンダ提供のデフォルト値を使用しない |

| カード会員データの保護 |

| 要件3:保存されるカード会員データを保護する |

| 要件4:オープンな公共ネットワーク経由でカード会員データを伝送する場合、暗号化する |

| 脆弱性管理プログラムの維持 |

| 要件5:すべてのシステムをマルウェアから保護し、ウイルス対策ソフトウェアまたはプログラムを定期的に更新する |

| 要件6:安全性の高いシステムとアプリケーションを開発し、保守する |

| 強力なアクセス制御手法の導入 |

| 要件7:カード会員データへのアクセスを、業務上必要な範囲内に制限する |

| 要件8:システムコンポーネントへのアクセスを識別・認証する |

| 要件9:カード会員データへの物理アクセスを制限する |

| ネットワークの定期的な監視およびテスト |

| 要件10:ネットワークリソースおよびカード会員データへのすべてのアクセスを追跡および監視する |

| 要件11:セキュリティシステムおよびプロセスを定期的にテストする |

| 情報セキュリティポリシーの維持 |

| 要件12:すべての担当者の情報セキュリティに対応するポリシーを維持する |

| PCI DSS v4.0 |

| 安全なネットワークとシステムの構築と維持 |

| 要件1:ネットワークセキュリティコントロールの導入と維持 |

| 要件2:すべてのシステムコンポーネントにセキュアな設定を適用する |

| アカウントデータの保護 |

| 要件3:保存されたアカウントデータの保護 |

| 要件4:オープンな公共ネットワークでの送信時に、強力な暗号化技術でカード会員データを保護する |

| 脆弱性管理プログラムの維持 |

| 要件5:悪意のあるソフトウェアからすべてのシステムおよびネットワークを保護する |

| 要件6:安全なシステムおよびソフトウェアの開発と維持 |

| 強固なアクセス制御の実施 |

| 要件7:システムコンポーネントおよびカード会員データへのアクセスを、業務上必要な適用範囲(Need to Know)によって制限する |

| 要件8:ユーザの識別とシステムコンポーネントへのアクセスの認証 |

| 要件9:カード会員データへの物理アクセスを制限する |

| ネットワークの定期的な監視とテスト |

| 要件10:システムコンポーネントおよびカード会員データへのすべてのアクセスをログに記録し、監視すること |

| 要件11:システムおよびネットワークのセキュリティを定期的にテストする |

| 情報セキュリティポリシーの維持 |

| 要件12:組織の方針とプログラムによって情報セキュリティをサポートする |

また、今回のバージョンアップのポイントの一つに、カスタマイズアプローチという概念があります。v3.2.1では『代替コントロール』として、技術上やビジネス上の制約により要件に対応できない場合、代替的な方法で対応することを可としていました。v4.0では、技術上やビジネス上の制約がなくとも、定義された要件の通りではない別の方法で要件の目的を満たすことを可とする『カスタマイズアプローチ』という概念が導入されています。

その他、変更点の詳しい内容はPCI SSC のサイトよりご確認ください。※2

新要件3.5.1.2でディスク暗号化不可に

v4.0への移行において、特に影響の大きいものの一つにディスク暗号化が要件を満たさなくなったことがあります。v4.0の新要件3.5.1.2では下記のように記載されています。

3.5.1.2

ディスクレベルまたはパーティションレベルの暗号化(ファイル、列、フィールドレベルのデータベース暗号化ではない)を使用してPANを読み取り不能にする場合、以下のようにのみ実装される。

・リムーバブル電子メディア上

または

・リムーバブルでない電子メディアに使用する場合は、要件3.5.1を満たす別のメカニズムでPANも読み取り不能にする。

カード番号を暗号化によって読み取り不能にすることで要件に対応する場合、ディスク単位の暗号化(BitLocker等)やDB全体の暗号化を用いることは不可となります(リムーバブル電子メディア以外)。

このような理由として、例えばBitLockerのようなディスクを丸ごと暗号化するものは、一度OSにログインすると自由にデータを取り出すことができてしまうため、カード番号を保護するのに適切でないと判断されたことがあります。フルディスク暗号化はデバイス紛失時のデータ保護などに有効性があるため、リムーバブル電子メディアへの実装は適切ですが、それ以外には有効でありません。

要件3.5.1.2はベストプラクティス要件として、2025年3月31日までに対応する必要があります。

ファイル暗号化なら対応可能

ディスク暗号化の代替手段として利用できるのがファイル単位での暗号化です。ディスク単位での暗号化と異なり、ファイルそのものが暗号化されているため、仮に攻撃者が不正な手段によりOSへログインしても、ファイルから情報を読み取ることができません。

特に、弊社の提供する暗号化ソフト『DataClasys』のようなIRM(Information Rights Management)と言われる製品は、権限制御により従業員に復号権を与えず、閲覧・編集権限だけを与えることが可能なため、従業員によるデータ持ち出しも防ぐことが可能です。

2023年4月現在、既にPCI DSS v4.0への移行を検討されている複数の企業から要件3.5.1.2への対応としてご相談をいただいております。また導入済みのお客様でPCI DSS認定取得のためにDataClasysを活用いただいた事例もご紹介しております。ご興味ある方は下記URLよりご相談ください。

![ファイル暗号化DataClasys [データクレシス]](/wp-content/uploads/DataClasys_logo.png)