IPA 2023年度「内部不正防止対策・体制整備等に関する中小企業等の状況調査」報告書から考える、内部不正対策を進めるためのヒントとは

2024年5月30日、情報処理推進機構(以下、IPA)は2023年度「内部不正防止対策・体制整備等に関する中小企業等の状況調査」報告書を公開しました。※1

IPAは前年度の同じ調査で、下記の3つの課題を導出していました。

- 内部不正防止が「重要な経営課題」として認識されていない

- 営業秘密は各社の業務に依存するため定義が難しく、守るべき情報資産を特定できていない

- サイバーセキュリティ対策を講じているものの、内部不正対策は後手に回っている

これらの課題は中小企業において特に顕著であったことから、中小企業等の規模やリソースを考慮すると、情報セキュリティ対策と内部不正防止対策に別々に取り組むことは難しいことが示唆されています。

今年度の調査では、内部不正防止に関するガイドライン※2 が公開されているにもかかわらず、特に中小企業等の内部不正対策および体制整備が進展していない現状を踏まえ、上記の課題に沿った改善策を整理し、さらに実態調査を通して企業の改善策への取り組み状況や成功事例を明らかにした上で、まだ取り組みに着手できていない中小企業が、どのように取り組みを始めるのが良いかについて検討しています。

内部不正対策への取組状況

経営層は内部不正とサイバー攻撃の両方を危惧

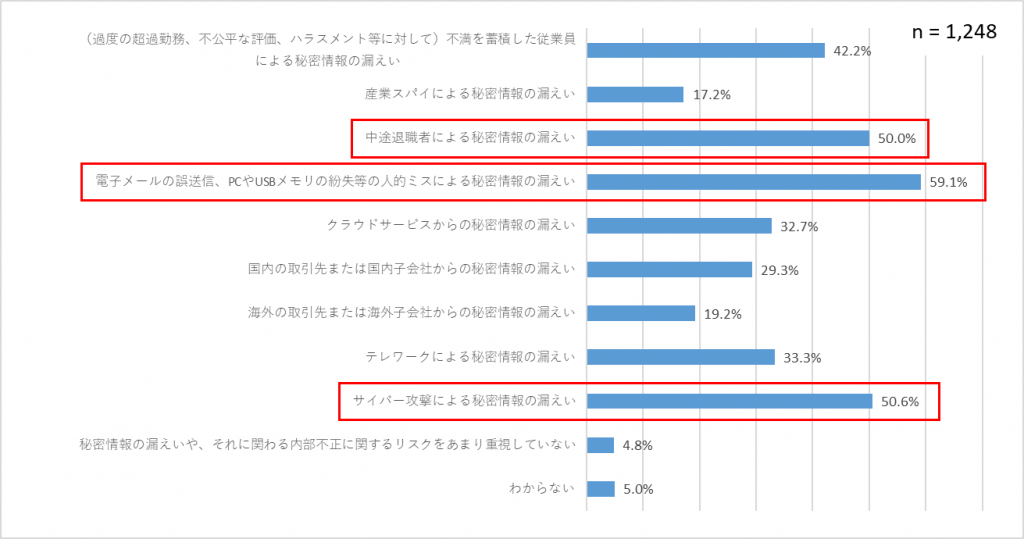

先述の報告書によると、秘密情報漏えいに関するリスクの認識状況として、経営層や責任者は「中途退職者の悪意」、「誤送信/可搬媒体の紛失(不注意、ミス)」、「サイバー攻撃」によるリスクが高いと認識していることがわかります。

Q2.経営層や、秘密情報保護を統括する組織等の責任者は、秘密情報の漏えいに関するどのようなリスクが高いと認識していると思いますか。あてはまるものすべてお選びください。(複数選択)

多くの企業が内部不正防止に特有の取り組みの必要性を認識

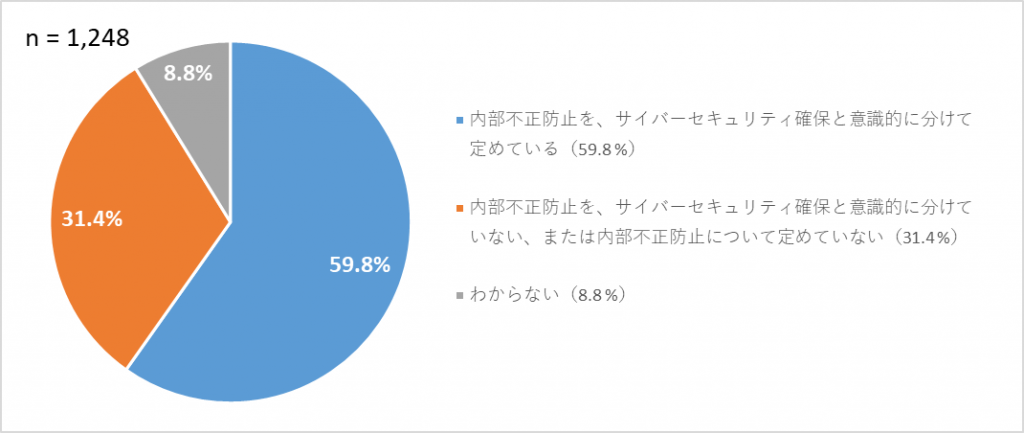

内部不正防止への取り組みとサイバーセキュリティ確保を、秘密保護に関する基本方針等において意識的に分けて定めている企業の割合は6割程度あることから、内部不正防止に特有の取り組みの必要性を認識している企業は過半数を超えるとわかります。

Q4.経営層は、秘密情報保護に関する基本方針等で、内部不正防止(※)をサイバーセキュリティ確保と意識的に分けて定めていますか。あてはまるものを1つお選びください。(単一選択)

(※)内部不正防止に特有の取り組みの例として、会社等への不満・鬱憤をきっかけとした秘密情報の開示・漏えい、離職前の秘密情報持ち出し・転職先での利用、不注意による秘密情報の社外送信/公開・記録媒体の紛失等がある。

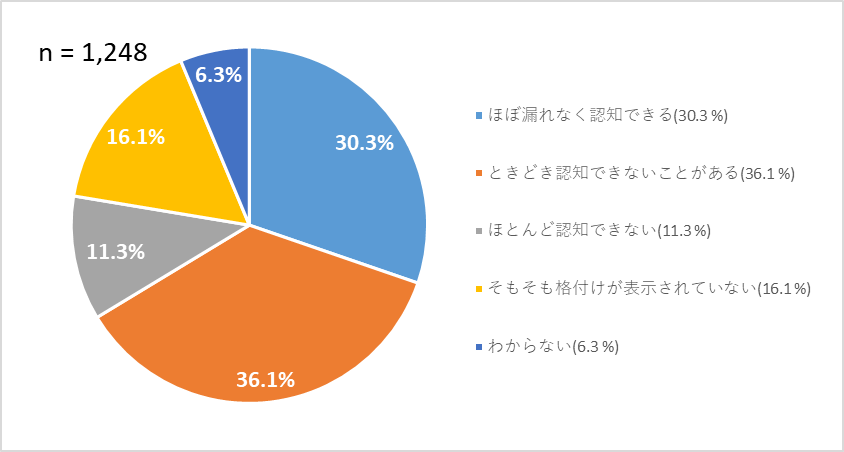

従業員が秘密情報をもれなく認知できる企業は約3割

内部不正の発生を抑止するためには、機密情報に対してマル秘マークを付けることで、従業員に「機密情報だと思わなかった」という言い訳をさせないようにすることが有効です。

また、もし内部不正による漏えいが発生してしまった際に、不正競争防止法における「営業秘密」として法的な保護を受けるためには、持ち出された情報が秘密として管理されている必要があります(営業秘密の3要件のうちの「秘密管理性」)。つまり、従業員から見て、その情報資産が秘密として管理された情報であることを容易に認知できることが必要になります。

しかし、今回の調査では、従業員が秘密情報(営業秘密や技術情報など、個人情報以外の情報資産)を目にした際に、それが秘密情報であるとほぼ漏れなく認知できると回答した企業は30.3%しかありませんでした。

Q8.従業員は、自部署・他部署の情報に関わらず、個人情報以外の秘密情報に触れた際に、格付けの表示等によってほぼ漏れなく秘密情報であることを認知できますか。あてはまるものを1つお選びください。(単一選択)

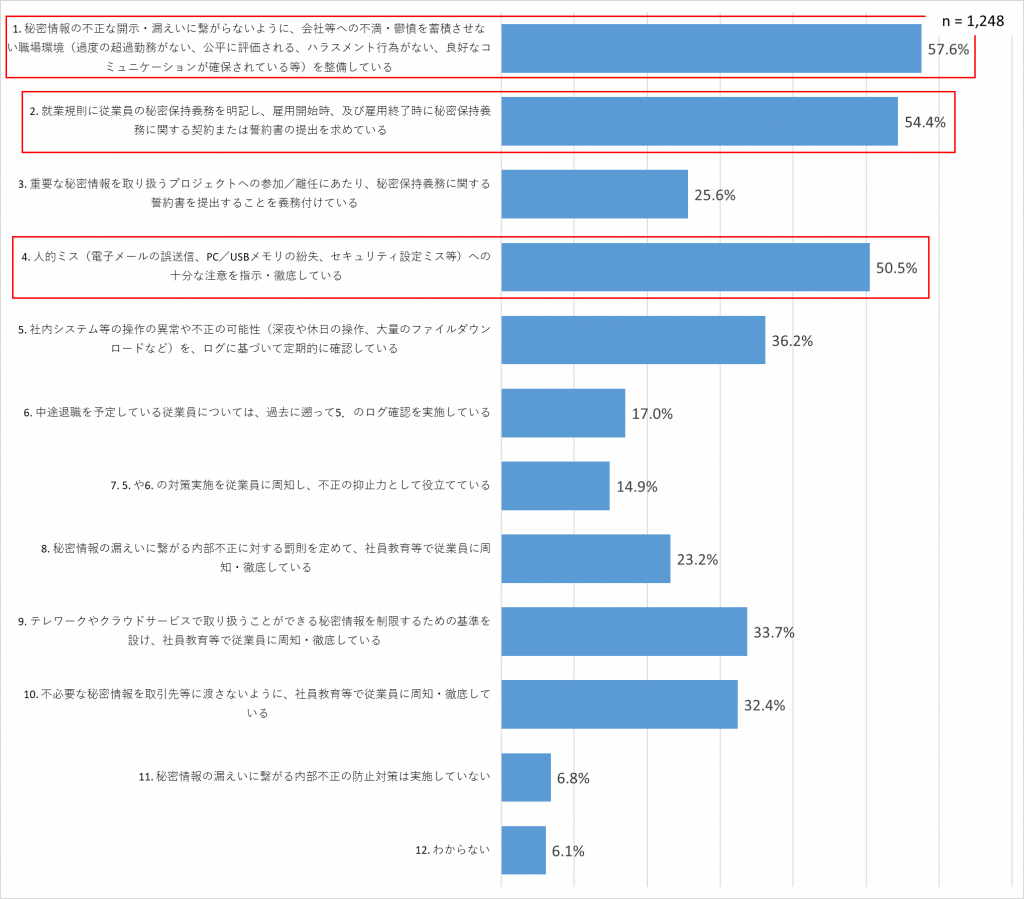

内部不正防止に特有の対策の取組状況

サイバーセキュリティと内部不正防止は技術的対策を中心に多くの対策を共有しているため、資金やリソースを重複投資しないよう配慮し、効率的な対策を実施する必要があります。

調査では、内部不正防止に特有の対策のうち、企業で主に実施されているのは「不満・鬱屈を蓄積させない職場環境の整備(57.6%)」、「雇用開始・終了時の秘密保持義務契約/誓約書提出(54.4%)」、「人的ミスへの十分な注意の指示・徹底(50.5%)」であることがわかりました。その他の対策について実施割合が4割を超えているものはないことから、

- 快適な職場環境の整備

- 秘密保持義務の明文化

- 徹底した注意喚起

の3つが内部不正防止に特有の対策として一般的に実施されているものであると考えられます。

Q22.以下に列挙した「秘密情報の漏えいに繋がる内部不正の防止」に特有の対策のうち、貴社で実際に実施しているものはどれですか。あてはまるものをすべてお選びください。(複数選択)

調査結果より示唆される内部不正対策を進める上でのヒント

中小企業等では共通する対策から進める

本報告書の調査結果によると、内部不正対策とサイバーセキュリティ対策を別々の経営課題として扱っている組織では、内部不正防止対策の実施度合いも深まる傾向があることが分かっています。この事から、原則的には両者を分けて考えることが望ましいと言えます。

しかし、中小企業では両者を分けるのではなく、むしろ共通する対策を積極的に一本化しつつ、個別の対策を必要に応じて追加的に組み合わせるシンプルな対策を実施している好例も見られました。有識者に対する調査でも、下記のような示唆がされています。

広い視野で見ればサイバーセキュリティ対策と内部不正防止対策の観点は同じであり、サイバーセキュリティと内部不正防止で共通の対策は適用しつつ、守るべきものとリスクの違いに合わせて足りないところを補っていけばよい。

p74 対策実施に関する課題の改善(調査軸5)改善策5-3に関する調査結果 有識者による示唆より

先述の通り、サイバーセキュリティ対策と内部不正防止対策は共通するものも少なくないため、まずは共通対策を適用し、双方の足りない部分を追加するような方針が、資金やリソースを考慮する上でも効率的な進め方であると言えます。

秘密情報の特定・格付け・表示の徹底が必要

内部不正防止を進める上で基盤となるのが、何が秘密情報に該当するのかを明確にし、従業員がそれを認知し、適切に行動できる環境を作ることです。そのためには、

- 秘密情報の特定

- 格付けルールの策定

- 表示の徹底

- 情報資産管理の実施

- 定期的な見直し

といった個別の取り組みが必要となりますが、今回の調査結果ではこれらが浸透しているとは言えませんでした。これらを浸透させるための動機づけとして、有識者からの示唆は以下のようなものです。

・知らないうちに競合他社に持ち出されるくらいならば営業秘密をきちんと明確化しておこうという動機付けをするのがよい。

・会社にとって有用な営業秘密をリストアップし、自分たちがやっている仕事がその保護に貢献していることが可視化されると、会社の重要な仕事に貢献しているという認識と満足感が浸透することを期待できる。

p71 重要な秘密の特定と取扱いの改善(調査軸2)改善策2-1に関する調査結果 有識者による示唆より

個人情報以外の情報資産は各社の業務に依存するため秘密情報として定義するのが難しいものではありますが、上記のような動機付けをすることで積極的に特定し、重要度に応じた格付けや表示を行うことが必要です。

ここまで、2023年度「内部不正防止対策・体制整備等に関する中小企業等の状況調査」報告書の内容を一部抜粋してご紹介しました。

以下は弊社ソリューションによる内部不正への具体的な対策方法となります。

内部不正への技術的対策となる「IRM」

IRMによる権限管理は内部不正防止に有効な手段

内部不正による情報漏えいへの技術的な対策は多くはありませんが、その中の1つに「IRM(Information Rights Management:情報権限管理)」による暗号化があります。これは守るべき情報資産をファイル単位で暗号化し、個別にアクセス権を設定することで、仮に情報が流出しても、流出した先で中身の情報を守ることができるシステムです。

IRMによる暗号化がZipファイルの暗号化(パスワード)などと異なる点は、暗号化する or しない だけでなく、暗号化した上でさらに利用権限(復号、閲覧、編集、印刷など)を設定できる点です。Zipファイルの暗号化の場合、アクセスを許可された従業員はパスワードを知っているため、暗号化を解除して持ち出してしまう可能性があります。そのため、内部不正対策としては不十分です。しかし、IRMの場合、アクセスを許可された従業員に対しても、閲覧や編集などの業務を遂行する上で必要な権限だけを割り振り、暗号化の解除、印刷、コピー&ペーストなどの漏えいに繋がりかねない操作を禁止することができます。そのため、内部不正による情報漏えいへの対策として有効な手段となるのです。

IRMはサイバーセキュリティと内部不正防止に共通の対策

IRMで暗号化されたファイルは権限を有する従業員にしか閲覧することができません。つまり、外部からのサイバー攻撃によりファイルが窃取されても、攻撃者に情報が漏えいすることはありません。また、PCやUSB等のデバイスを紛失しても、中身のファイルが暗号化されていれば安心です。さらに、前述の通り、悪意ある従業員等による持ち出しにも対処することができます。

IRMはデータそのものが保護されることから、サイバーセキュリティと内部不正防止の両方をカバーできる共通対策であると言えます。これが、弊社がIRMをお奨めする理由の一つです。

DataClasysは技術情報にも対応できる国産のIRM

しかし、多くのIRMには課題があります。それは、暗号化対象となるファイルの種類が限定されることです。特に個人情報以外の情報資産(営業秘密、技術情報など)にはCADデータなども含まれるため、これらを保護の対象にできなければ、内部不正対策として不十分であると考えられます。

そのような課題を解決できるのが弊社のIRMソリューション「DataClasys(データクレシス)」です。DataClasysには内部不正による漏えいを防ぐ上で有効な下記の特徴があります。

- 3DCADを含むすべてのファイルを暗号化対象にできるため、抜け漏れがない

- 暗号化ファイルのアイコンには鍵マークが付くので、従業員が一目で秘密情報と認知できる

- 組織の定めた重要度/機密度のレベルに応じて権限設定することで、情報資産を適切に管理することができる。

- 暗号化ファイルの利用期限を設定することで、退職者による不正なファイル利用を防ぐことができる

また、DataClasysは国産・自社開発のソリューション故にサポート体制も充実しており、安心してご利用いただけます。これらの理由から、現在までに官公庁・自治体、製造業、金融業などを中心に1,000社以上の導入実績があります。

DataClasysによる内部不正対策にご興味がございましたら、是非下記よりお問い合わせ下さい。

参考

※1 2023年度「内部不正防止対策・体制整備等に関する中小企業等の状況調査」報告書 | 独立行政法人情報処理推進機構セキュリティセンター 2024年5月30日

※2 組織における内部不正防止ガイドライン | 独立行政法人情報処理推進機構セキュリティセンター 2022年4月6日(最終更新日:2023年10月30日)

![ファイル暗号化DataClasys [データクレシス]](/wp-content/uploads/DataClasys_logo.png)