岡山大学病院 患者約270人分の個人情報が漏えい 「シャドーIT」がもたらす情報流出のリスク

2021年8月4日、岡山大学病院は患者約270人分の個人情報が漏えいしたことを明らかにしました。(参考:フィッシング詐欺による患者情報漏洩インシデントの発生について: 岡山大学病院)

公表された内容によると、先月7月23日、岡山大学病院の医師が個人で使用していたクラウドサービス用ID及びパスワードがフィッシング詐欺により窃取され、当該ID・パスワードで紐づけられたクラウド上の保存データなどにアクセスできなくなったとのことです。また8月4日時点では、保存されたファイルが攻撃者により閲覧可能な状態になっているとのことでした。このことから、アカウントを乗っ取られた上でパスワードを変更され、ログインできなくされてしまったことが分かります。また、病院側は、本人確認ができないためアカウントを取り戻すことができず、クラウドサーバの利用停止ができないと説明しています。

漏えい事故が発生した主な原因に、シャドーITが行われていたことが挙げられます。シャドーITとは、所属する企業・組織に許可を得ず、従業員が個人的に外部サービス(クラウドサービスなど)やデバイスを利用してしまうことです。通常、企業は決められたルールに従ってサービスの利用を許可・制限しますが、シャドーITが行われていると企業側の監視の目が行き届かず、情報漏えいの糸口になってしまう危険性があります。今回の事故でも、岡山大学の規定に反して、個人使用していたクラウドサーバ上に個人情報を含むファイルが保存されていたようです。

このようなシャドーITによるセキュリティリスクは、新型コロナ禍に伴うテレワークの拡大により、一般企業でも非常に高まっています。

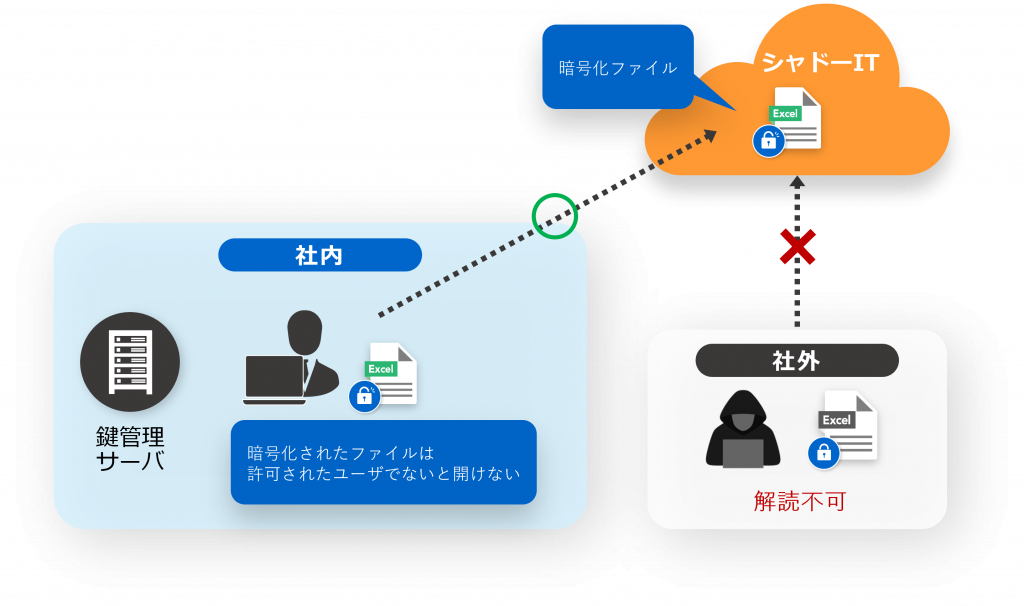

シャドーITのリスクを低減するには、WebフィルタリングソフトやCASBの利用、MDMによる端末管理などがありますが、シャドーITの禁止を徹底するのは非常に難しいことから、ファイル暗号化がより有効な対策と考えられます。大学側によると、医師は患者の個人情報を「特定できる状態」で病院外でもデータ閲覧できるよう保存していたとのことですが、もしこのデータが権限のある人間にのみ閲覧できるよう「暗号化された状態」で保存されていれば、今回の事故は防ぐことができていた可能性もあります。

図のように、仮にシャドーITとなっているクラウドサービスがアカウント乗っ取りの被害にあっても、保存されているデータそのものが暗号化されていれば、攻撃者にはファイルを閲覧することができず、被害を防ぐことができます。

また、暗号化の中でも特にDRM/IRMにより暗号化されたファイルは通常のファイル(平文ファイル)と同様にダブルクリックで開きますので、いちいちパスワードの設定や閲覧時に入力をする手間から解放されます。今回の漏えい事故でも、岡山大学病院では患者情報を外部持ち出し時にパスワードを設定するようルールが定められていたとのことですが、仮にこのような手間や面倒臭さがルールが守られない原因の一つになっていたのであれば、従業員が暗号化をほとんど意識しなくて済むDRM/IRMは最適な手法であるといえます。

※DRM/IRMとは?

近年ではクラウドサービスを筆頭とする様々なサービスの登場により組織内外を問わず業務を継続できる環境が整えられつつありますが、その分企業側が従業員の使用しているサービスを把握できない状況に陥りやすくもあります。情報漏えいを防ぐ上で最も重要なことは従業員の情報セキュリティ意識に対する教育を徹底することですが、それでも人に依存する体制は不安が残るものです。

データの暗号化による情報漏えい対策にご興味のある方は是非一度お問い合わせ下さい。

→ お問い合せフォーム

![ファイル暗号化DataClasys [データクレシス]](/wp-content/uploads/DataClasys_logo.png)