アルプスアルパイン元社員、転職先ホンダへの技術情報持ち出し容疑で逮捕

事件の概要

2023年12月5日、電子部品大手のアルプスアルパイン株式会社から営業秘密を不正に持ち出した疑いがあるとして、警視庁公安部は元従業員の中国国籍の男を不正競争防止法違反容疑で逮捕しました。

男は同社の自動車関連部門に所属しており、同社を退職後、大手自動車メーカーの本田技研工業株式会社(以下ホンダ)に転職していました。そのため、持ち出したデータを転職先で利用しようとしたと見られています。持ち出されたデータは同社の営業秘密に当たる車載電装機器(運転制御システム)の設計データであることがわかっています。男は在職中に貸与されたパソコンで同社のサーバーにアクセスし、前述のデータファイルを保存した後、私物のハードディスクドライブに複製して持ち出したとのことです。公安部は他にも持ち出されたデータがないか調べると共に動機や経緯について調べています。また中国を含む国外へのデータ流出についても捜査中です。※1 ※2 ※3

同社はサイトにて「従業員等に対するコンプライアンス教育と体制の強化に努める」とのコメントを出しています。また、ホンダは本件に対し「社員が逮捕されたのは事実だが、捜査に協力しているので詳細は答えられない」と説明しています。※4 ※5

事件の経緯

本事案に関する報道をまとめると、事件の経緯は下記のようになります。※2 ※3 ※6 ※7

- 容疑者は2017年4月からアルプスアルパインの宮城県の事業所に勤務。

- 2021年11月9日頃、当該のデータファイルを社有パソコンに保存。同月11日、私用のハードディスクに複製し持ち出し。さらに同月、アルプスアルパインを退職。

- 2021年12月、ホンダに転職。

- 2022年3月、アルプスアルパイン側から警視庁に相談があり、公安部の捜査で流出が発覚。

- 2023年12月5日、不正競争防止法違反容疑で逮捕。

事件のポイント

内部関係者による持ち出しを防ぐのは非常に困難です。メディアの報道を見る限り、本事案には下記のポイントがあります。

- 持ち出されたデータに対するアクセス権限は制限されていたが、容疑者は権限を付与されており持ち出すことができた。

- 容疑者が退職後、社内システムがデータの不審な動きを検知し、社内調査で容疑者のデータ持ち出しの可能性が浮上した。

- 容疑者とは「秘密保持契約」を結び、業務上得た情報を流出させないことを約束していた。

アクセス制限は必要、しかし持ち出しを防ぐのは難しい

内部不正による漏えいを防ぐためには、データに対してアクセス権限を設定することが必要であると言われています。これは社内の業務に携わる人以外からの不必要なアクセスを防ぐという技術的な側面と、もし事件が発生した際に、持ち出した犯人を不正競争防止法違反で罪に問う(法的な保護を受ける)ための適切なデータ管理を行うという法的な側面があります。本事案で持ち出されたデータが営業秘密に当たると判断されたのも、データに対するアクセス権限が制限されていたことが要因です。※8

しかし、このアクセス権を適切に設定するのは非常に難しく、仮にファイルサーバの共有フォルダやシステムに対してアクセス権を設定しても、今回のような業務に関わる立場の従業員は権限を付与されている可能性が高く、データをパソコンなどにダウンロードしてしまえば簡単に持ち出せてしまいます。なお、本事案では私物のハードディスクなどを社有パソコンにつなぐことも禁止し、持ち出し対策もしていたようです。また、ファイルに対するパスワード設定なども、パスワードを解除して持ち出してしまえば効果はありません。例えば2022年に大きな話題となった「かっぱ寿司」元社長による営業秘密の不正取得事件も、データ閲覧に必要なパスワードを元部下から聞き出していたとされています。※9 ※10

検知システムやログ監視では漏えいを防げない

アルプスアルパインによると、容疑者の退職後、社内システムがデータの不審な動きを検知し、社内調査で同容疑者がデータを持ち出した可能性が浮上したとのことです。恐らく何らかの検知のシステムを取り入れており、そのお陰で事件の発覚につながったと考えられます。しかし、検知がされたのは漏えい後だったため、漏えい自体を防ぐことはできませんでした。これはログ監視システムなどでも同じで、漏えい発覚後の犯人の特定や心理的な抑止としての効果はありますが、漏えい自体を防ぐことは困難です。※4

秘密保持契約を結べば安心、とは言い切れない

さらに容疑者とは、退職後に業務上知り得た情報を流出させないことを約束する「秘密保持契約」も結んでいましたが、それでも漏えいが発生してしまいました。秘密保持契約を結ぶことは不正行為を行うことの正当性を無くし、仮に漏えいが発生した際に法的な手段を取るために必要です。しかし、やはりそれだけでは漏えい自体を防ぐことは出来ません。漏えい自体を防止するためにはシステムによる技術的な対策が必要になります。

内部不正による漏えいに有効なシステムとは

内部からの漏えいに対策できるシステムは多くありません。例えば暗号化やログ監視、DLPなどがこれに該当しますが、その中でも弊社はデータを暗号化し、さらに利用権限を制御する「IRM(Information Rights Management:情報権限管理)」をお奨めしています。

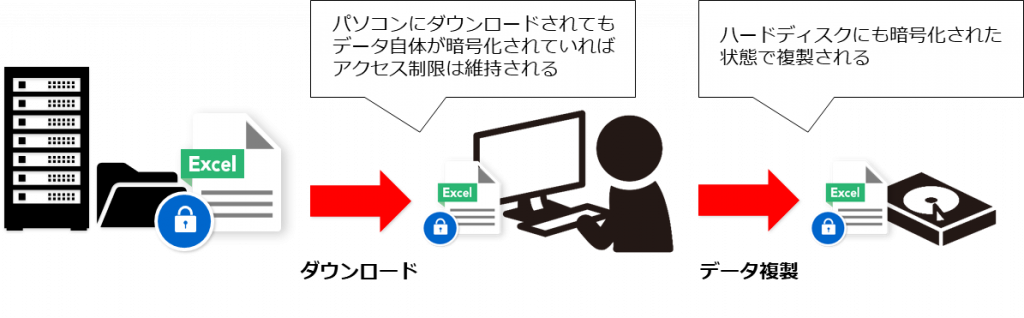

IRMはデータファイルを暗号化することで、データに対する第三者からの不要なアクセスを制限します。データそのものを暗号化しているため、本事案のようにサーバーからパソコンへダウンロードされたり、さらにハードディスクなどに複製されたりしても暗号化を維持し続けます。

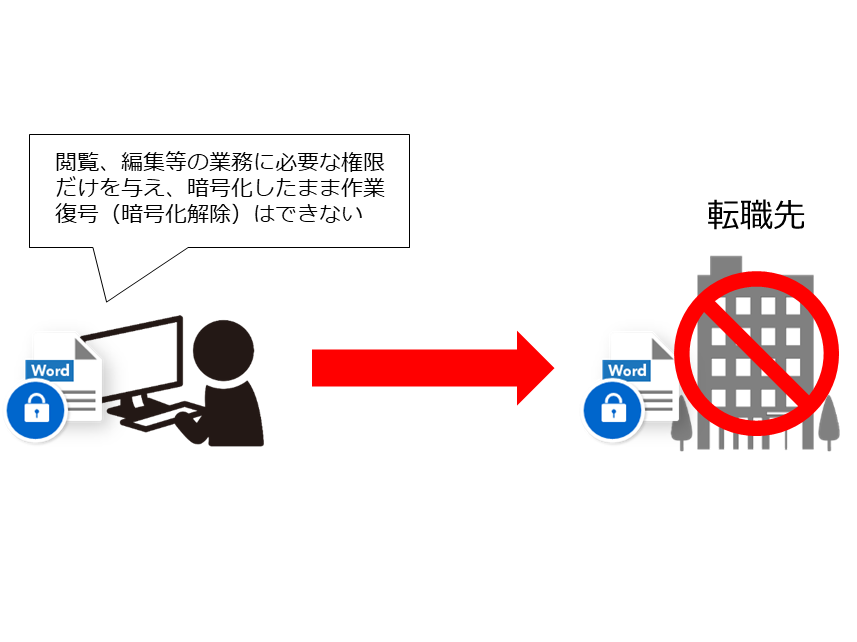

また、IRMはデータを暗号化するだけでなく、復号(暗号化の解除)、閲覧、編集、印刷などの利用権限を制御することができます。ハードディスクドライブに保存されているデータファイルの暗号化を解かず、中身のデータだけを復号しアプリケーションで読み込むことが可能なため、暗号化したまま閲覧や編集などの操作を行うことができます。

つまり従業員に閲覧、編集などの業務に必要な権限だけを付与し、復号の権限を与えなければ、従業員はパスワード暗号化のように「暗号化を解除して持ち出す」ことができません。このように暗号化したままファイルを利用させることで内部不正による漏洩を防ぐことができます。

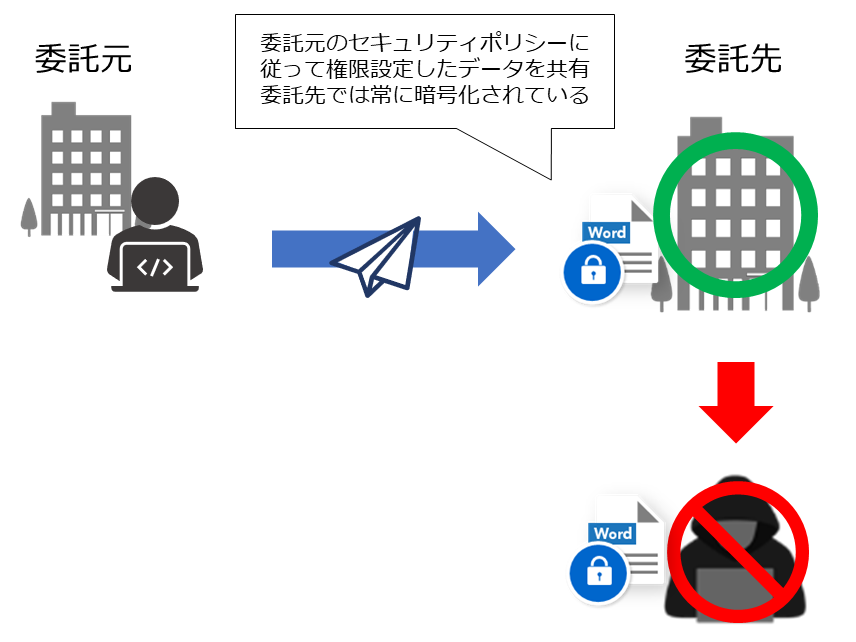

さらに、IRMで暗号化し権限設定したファイルを海外拠点や業務委託先に送付することで、外部機関の社員による持ち出しも防ぐことが可能です。このようにIRMはデータの送付先でも自組織で決めたセキュリティポリシーに従ってファイルを利用させることが可能です。

IRMシステム『DataClasys』で転職時の持ち出しに対策を!

しかし、IRMには暗号化したデータを読み込むアプリケーションが限定されるという欠点もあります。例えば3DCADデータに対応できるIRMはほとんどなく、自社の保有する設計データや図面データなどの営業秘密を暗号化の対象にできないという悩みをよくお聞きします。

弊社の提供する『DataClasys』は、このようなアプリケーションの制限がなく、3DCADを含むあらゆるファイルを暗号化できる画期的なIRMシステムです。そのため、製造業様を中心に数多くの導入実績があります。

詳しい製品内容にご興味がありましたら、是非お気軽にお問い合わせ下さい。

カタログ・資料ダウンロードはこちら

あわせて読む

参考

※1 営業秘密の設計データ持ち出した疑い、中国籍の男を逮捕…転職先の大手自動車メーカーで利用か | 讀賣新聞オンライン 2023年12月5日

※2 アルプスアルパイン元社員を逮捕 データ不正持ち出し容疑で公安部 | 朝日新聞デジタル 2023年12月5日

※3 中国籍の男、営業秘密の設計データ持ち出し 警視庁公安部が容疑で逮捕 | 産経新聞 2023年12月5日

※4 退職した元従業員の逮捕について | アルプスアルパイン株式会社 2023年12月5日

※5 逮捕の中国籍男はホンダ社員 自動車データ持ち出し容疑 | 産経新聞 2023年12月6日

※6 電子部品大手からデータ持ち出し 営業秘密領得の疑いで男逮捕 | 埼玉新聞 2023年12月5日

※7 営業秘密を持ち出しか アルプスアルパイン元社員、退職翌月にホンダへ転職 | 日テレNEWS 2023年12月6日

※8 営業秘密の設計データ持ち出し容疑 元社員の中国籍男逮捕―自動車関連先端技術・警視庁 | JIJI.COM 2023年12月5日

※9 元社員、転職直前にデータ複製か…企業が持ち出しに気づいたのは退職から4か月後 | 讀賣新聞オンライン 2023年12月6日

※10 かっぱ寿司社長「他社の売り上げ知っても仕方ない、脇が甘かった」…元部下からパスワード聞き出す | 讀賣新聞オンライン 2022年10月1日

![ファイル暗号化DataClasys [データクレシス]](/wp-content/uploads/DataClasys_logo.png)