IRMとは?仕組みや防げるセキュリティリスクについて、IPA情報セキュリティ白書2022を基に解説

IRMとは

IRMとは「Informaton Rights Management」の略称であり、暗号化と利用権限制御を同時に実現する機密情報ファイル保護・管理システムを指します。IRMは主に下記の3つを実現することができます。

- ファイルを暗号化し、ファイルに対するアクセス権を設定する

- アクセス権のあるユーザに対しても、編集、印刷、コピー&ペーストなどそのユーザに必要最小限の操作権限を与えるよう制御する

- ファイルアクセス可能な期限を設定し、期限を過ぎるとファイル閲覧できないよう制御する

IRMであらかじめ社内の機密情報を暗号化しておくことにより、万が一ファイルが社外に漏えいしても、第三者はファイルに対するアクセス権を持たないため開くことができません。つまりIRMによる情報漏洩対策は”漏洩を前提とした”内部対策であり、仮にネットワークへ不正なアクセスを受けて情報を持ち出されても、持ち出された先で情報を守る「最後の砦」としての役割を担っています。

また、アクセス権のあるユーザに対しても、そのユーザの所属する部署や職位によって与える権限を変えることが可能です。これはサイバー攻撃だけでなく内部関係者による漏えいを防ぐ上での根幹となります。また、アクセス期限の設定は、転職・退職後の社員が機密情報にアクセスできないようにするため、または契約期間のある業務委託先とセキュアにファイル共有するために必要なものとなります。

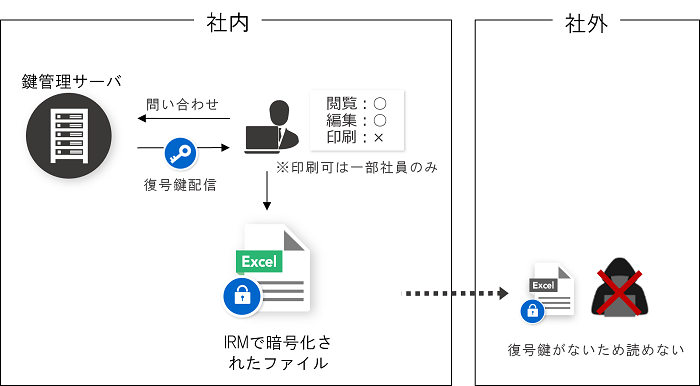

IRMの仕組み

IRMで暗号化されたファイルを開くための復号鍵はサーバ側で管理されています。暗号化ファイルへアクセスする際は、必ずアクセス要求元の認証や権限ポリシーの確認が行われ、アクセス許可が下りれば復号鍵の配信を受けることができます。

仮にファイルが社外に流出してしまっても、鍵管理サーバから復号鍵の配信を受けることができないためファイルを開くことができません。

なお、このようにデータのある場所(社内/外)を問わず、データへアクセスする度に権限認証を行うIRMの仕組みはゼロトラストセキュリティの考え方とも一致します。

今後、IRMの重要性は増々高まっていくと考えられます。

IRMで防げるセキュリティリスク

過去のコラムでも取り上げた『IPA情報セキュリティ白書2022』※ の中にもIRMについての言及があります。セキュリティ白書では「1.2.2 ランサムウェア攻撃」(p21~26)の項目において下記の記述があります。

「侵入型ランサムウェア攻撃」によりデータが窃取され、意図せず公開される脅威への対策として、IRM(Information Rights Management)等の活用や、ネットワーク分離が挙げられる。IRMを活用し、データが窃取されても被害を限定的な範囲に留める。また、ネットワーク分離では、例えば、メールの送受信や Web閲覧等で使用する一般的な業務用のネットワークと機密情報等を取り扱うネットワークを分離する。(後略)

p26 「(h)データの窃取と公開への対策」より一部抜粋

不正アクセスによる情報漏洩への対策

不正アクセスを受けて自社のネットワーク内に侵入され、ランサムウェアを含むマルウェアによりファイルが外部送信されたとしても、暗号化が掛かっていれば被害を最小限に抑えることができます。セキュリティ白書には同時にネットワーク分離についても紹介されていますが、ネットワーク分離には、分離された環境毎に端末を用意しなければならないというコスト面、またインターネット接続系とそれ以外とでデータの受け渡しができないという利便性の面の両方にデメリットがあるため、弊社としてはIRMによる暗号化をお奨めします。

また、海外拠点や業務委託先が不正アクセスを受け、渡したファイルが流出してしまう二次漏洩の被害も、事前に暗号化済みのファイルを共有することで解決を図ることが可能です。

内部不正への直接的な対策となるIRM

一方、上記のIRMの仕組みを考えれば、ランサムウェアなどのサイバー攻撃による情報窃取だけでなく、内部不正や過失による流出についても効果があるのは明白です。特に内部不正による情報漏洩に関しては、IRMによるデータアクセス制御(最小権限の付与)や、アクセス可能な期限の設定(退職後のアクセス権限はく奪)などが直接的な対策となります。

IRMで暗号化したファイルはパスワード暗号化とは違い、ファイル自体の暗号化を解かずに閲覧・編集などの業務に必要な作業を行うことが可能です。そのため従業員は常に暗号化されたファイルを利用することとなり、仮に個人利用のPCやクラウドサービスなどにファイルを複製しても暗号化された状態で複製されます。暗号化ファイルは鍵管理サーバと接続しないと開けないため、ファイルを持ち出しても中身を見ることはできません。

また、仮に自社の職員が退職後に機密情報を持ち出して転職先に渡すような事件が起きた場合、不正競争防止法による法的保護を受けるためには、この情報が営業秘密に該当するかが争点となります。営業秘密に該当するための条件の一つにはこの情報が秘密として適切に管理されていたこと(「秘密管理性」)があり、いかに価値の高い情報であったとしても、その情報が適切に管理されていなければ、法的な保護を受けることができません。この秘密管理性の条件を満たし営業秘密として認められるには、IRMによる情報漏洩対策を施していることが大きな意味を持ちます。

それにもかかわらず、セキュリティ白書に記載の内部不正への対策(「2.8.2 内部不正防止対策の動向」を参照)には、IRMについての言及がありません。弊社としては今後、内部不正対策の項目にIRMが加わることで、日本の多くの企業が暗号化導入によるセキュリティレベルの底上げを行うべきだと考えます。

紛失・盗難やメール誤送信対策にも

テレワーク用に持ち帰ったPCの置き忘れやUSBメモリーの紛失が発生しても、中身のファイルをIRMで暗号化していれば、拾得した第三者には見ることができません。パスワードとは異なり鍵がサーバ側で厳重に管理されているので、パスワード解析ソフトなどを用いられる心配もありません。また、メール添付するファイルをIRMで暗号化していれば、メール送信先を誤っても、相手には見ることができません。※送付先にクライアントソフトをインストールする必要があります。

このように、IRMは非常に幅広く情報漏洩リスクに対応できるシステムです。弊社はIRMソリューション『DataClasys』の開発・販売を行っています。IRMによる情報漏洩対策にご興味がございましたら、是非お問い合わせ下さい。

セミナー アーカイブ動画公開中です

2025年2月20日に開催したウェブセミナー「3DCADを含む機密情報をランサムウェアから保護するIRMソリューション~サプライチェーンセキュリティを強化し、情報漏洩を防ぐ方法~」のダイジェスト版を期間限定で公開しています。ご興味のある方は下記の動画をご覧ください。

※1 本動画はセミナーの内容を5分程度にまとめた短縮版となります。アーカイブ全編のご視聴をご希望の際はぜひお問い合わせ下さい。

※2 クリックすると音声が流れます。

※3 動画は予告なく非公開になる場合がございますのでご注意ください。

カタログ・資料ダウンロードはこちら

![ファイル暗号化DataClasys [データクレシス]](/wp-content/uploads/DataClasys_logo.png)